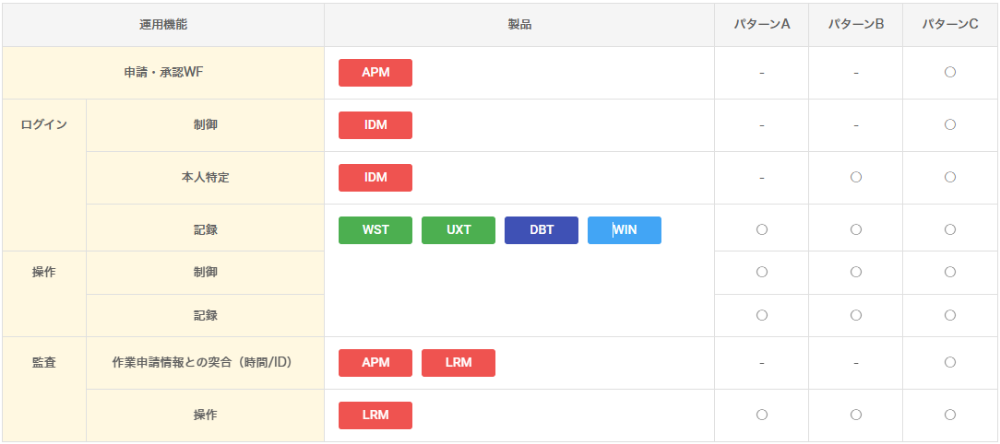

スモールスタートから特権ID管理、各種ガイドライン対応まで

お客様の環境に合わせて、部分的に重要システムから導入されているお客様と、ガイドライン対応に合わせてフル導入されているお客様まで様々です。特に、既に運用されている業務を変更するのは大きな労力とコストがかかるため、部分的な対処が最適な場合もあります。

このページでは、WEEDS Traceの導入方法として多いA~Cの3パターンをご紹介いたします。

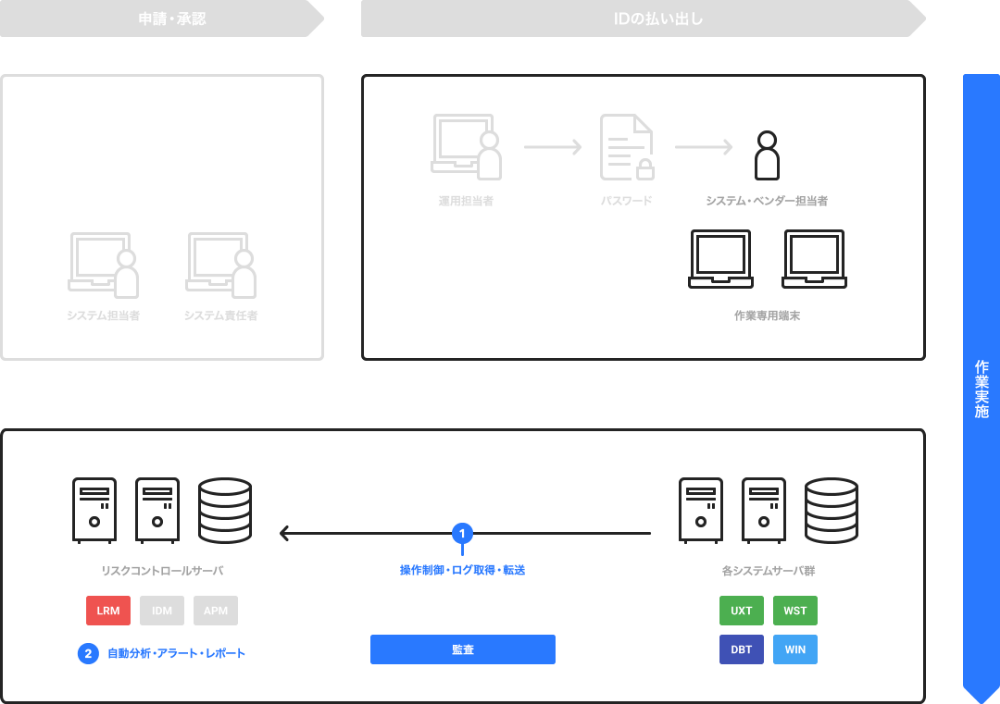

PATTERN A

「アクセスログ取得」からスタートして監視環境を構築

不正防止に一番効果的な対策は、“アクセスログが漏れなく取得されている環境”を構築することです。

WEEDS Traceでは、AGENT(監査対象)とMANAGER(ログ管理)を導入することで内部からのアクセス・操作だけでなく、外部からの不正アタックもログ記録でき、後に監査、調査することが可能です。

「まずは不正チェック・監査可能な環境から」というお客様は、作業前申請や監査業務は現行の運用を用い、アクセスログを漏れなく取得することで、不正の監視環境を整え、予算を抑えたスモールスタートをされています。

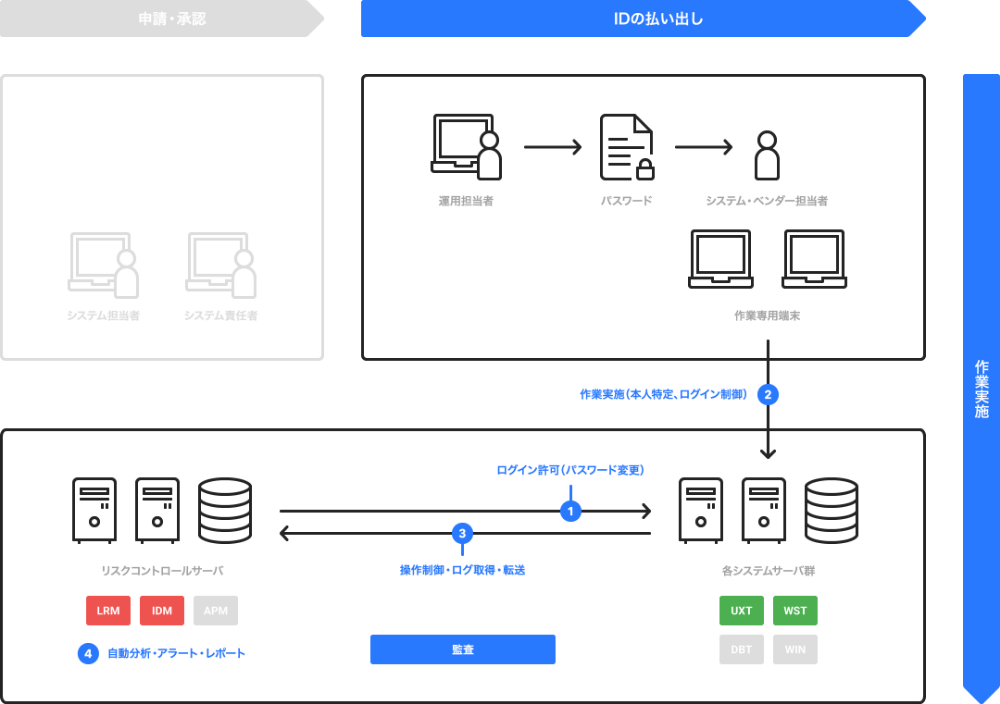

PATTERN B

「アクセスログ取得」と「WEEDS-ID認証」で「特権ID管理」をスモールスタート

特権ID管理をスモールスタートしたいお客様は、パターンAのMANAGER(ログ管理)側にWEEDS ID-Manager(IDM)を加えます。

そうすることで作業申請は現行業務を踏襲して行え、不正ログイン制御の為の「WEEDS-ID認証」機能とアクセスログ取得、監査レポートによる想定外操作のチェックを行え、特権ID管理を低コストにスタートされています。

PATTERN C

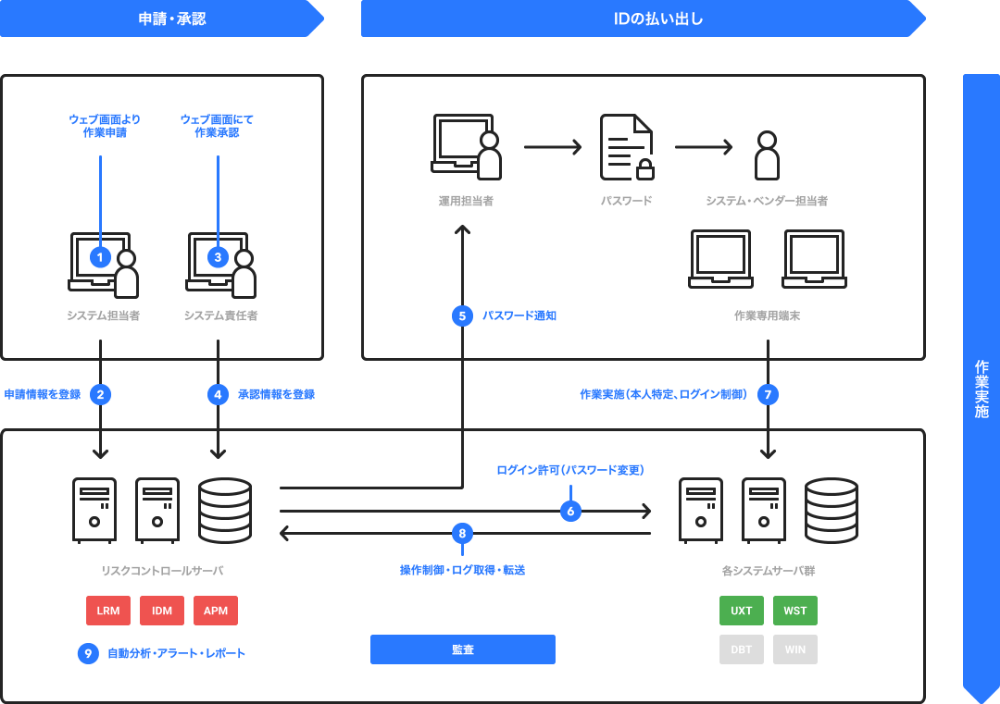

フル導入で「特権ID管理」及び「各種ガイドライン」に対応

特権ID管理だけでなく、各種ガイドラインへの対応に迫られる重要システムなど、抜け道や漏れなどが許されない環境ではWEEDS Traceのフル導入が活用されます。ガイドライン対応やシステム更改などに合わせてご計画されるケースもあります。

フル導入の利点は、システム運用に対する監査対応が一気通貫で行えるため、間に人手の業務が入らず、運用コストが抑えられます。